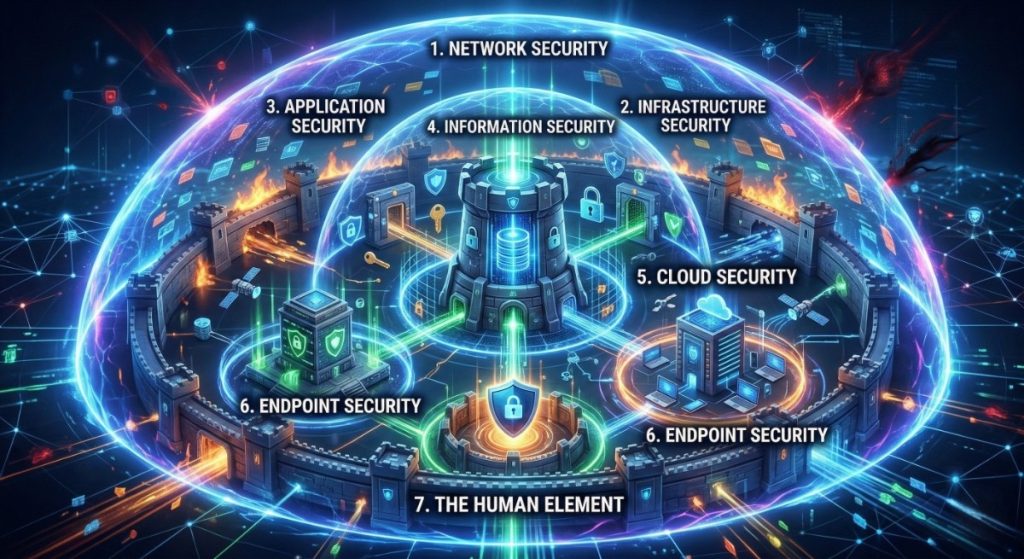

In einer Welt, die zunehmend von Algorithmen, Cloud-Speichern und vernetzten Geräten gesteuert wird, ist das Thema Sicherheit längst nicht mehr nur eine Aufgabe für die IT-Abteilung. Es ist das Fundament unserer modernen Gesellschaft. Jeden Tag entstehen neue Bedrohungen, von raffinierter Ransomware bis hin zu staatlich geförderten Hackerangriffen. Um sich in diesem digitalen Minenfeld zurechtzufinden, muss man verstehen, dass Cybersicherheit kein einzelnes Produkt ist, sondern ein vielschichtiges Ökosystem.

In diesem ausführlichen Artikel untersuchen wir die sieben grundlegenden Arten der Cybersicherheit. Wir beleuchten, wie sie zusammenarbeiten, welche Herausforderungen sie lösen und warum ein ganzheitlicher Ansatz heute wichtiger ist denn je.

1. Netzwerksicherheit (Network Security)

Die Netzwerksicherheit bildet die erste Verteidigungslinie für jedes Unternehmen. Sie konzentriert sich darauf, die Integrität, Vertraulichkeit und Verfügbarkeit von Daten während der Übertragung innerhalb eines Netzwerks zu schützen.

Warum Netzwerksicherheit kritisch ist

Stellen Sie sich Ihr Firmennetzwerk wie eine mittelalterliche Burg vor. Die Netzwerksicherheit umfasst die Mauern, das Burgtor und die Wachen, die kontrollieren, wer eintritt und wer die Burg verlässt. Ohne diese Barrieren könnten Angreifer ungehindert auf interne Ressourcen zugreifen.

Werkzeuge und Techniken

- Firewalls: Sie fungieren als Filter und entscheiden basierend auf Regeln, welcher Datenverkehr erlaubt ist.

- Intrusion Detection Systems (IDS): Diese Systeme überwachen das Netzwerk auf verdächtige Aktivitäten und schlagen Alarm, wenn Anomalien auftreten.

- Virtuelle Private Netzwerke (VPN): Sie erstellen verschlüsselte Tunnel für Mitarbeiter, die aus der Ferne arbeiten, um sicherzustellen, dass Daten nicht abgefangen werden können.

2. Anwendungssicherheit (Application Security)

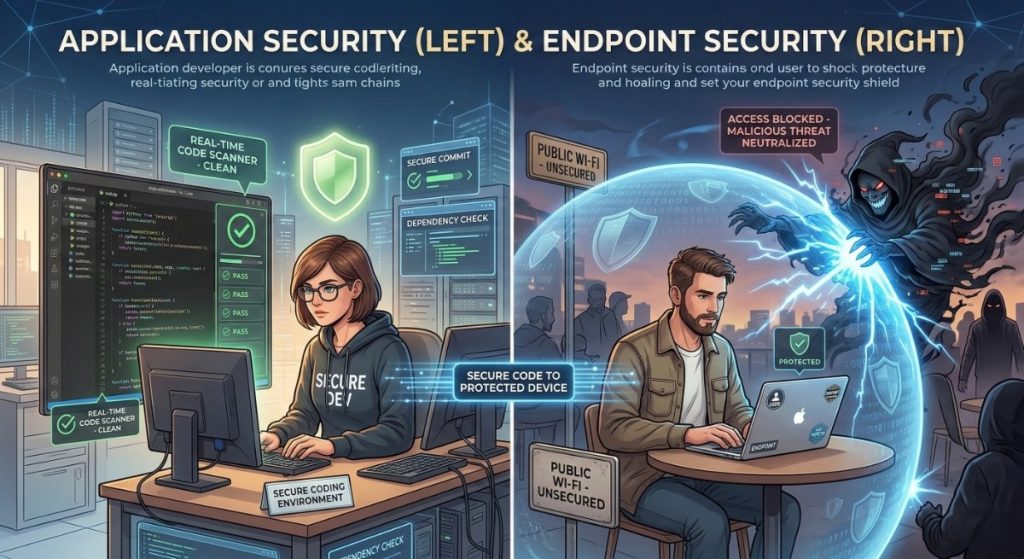

Selbst das sicherste Netzwerk nützt wenig, wenn die darauf laufenden Programme Schwachstellen aufweisen. Anwendungssicherheit befasst sich mit dem Schutz von Software und Apps vor Bedrohungen, die Designfehler oder Codierungslücken ausnutzen.

Sicherheitslücken im Code

Hacker suchen oft nach Fehlern wie SQL-Injections oder Cross-Site Scripting (XSS). Durch diese Techniken können sie Datenbanken auslesen oder Schadcode direkt im Browser des Nutzers ausführen.

Der Lebenszyklus der Anwendungssicherheit

Moderne Cybersicherheit beginnt heute bereits beim Schreiben der ersten Zeile Code. Dieser Ansatz wird oft als “Shift Left” bezeichnet. Durch regelmäßige Sicherheits-Audits und automatisierte Tests während der Entwicklung werden Fehler behoben, bevor die Software überhaupt veröffentlicht wird.

3. Cloud-Sicherheit (Cloud Security)

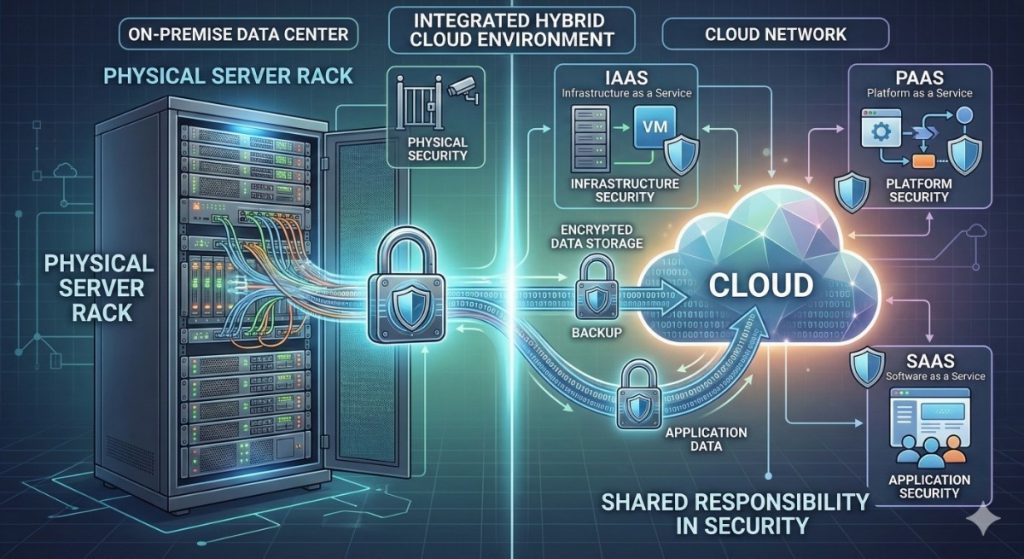

Da immer mehr Unternehmen ihre Infrastruktur zu Anbietern wie AWS, Azure oder Google Cloud verlagern, hat sich die Cloud-Sicherheit zu einer der wichtigsten Disziplinen entwickelt.

Das Modell der geteilten Verantwortung

Ein häufiger Fehler ist die Annahme, dass der Cloud-Anbieter für alles zuständig ist. In der Realität ist es ein geteiltes Modell: Der Anbieter sichert die physische Hardware und die Virtualisierungsebene, während der Kunde für die Sicherheit seiner Daten, Anwendungen und Identitäten verantwortlich bleibt.

Herausforderungen der Cloud

Die Skalierbarkeit der Cloud ist ein Segen, kann aber auch zum Fluch werden. Fehlkonfigurationen sind die häufigste Ursache für Datenlecks in der Cloud. Ein falsch konfigurierter S3-Bucket kann Millionen von sensiblen Datensätzen für das gesamte Internet zugänglich machen.

4. Endpunktsicherheit (Endpoint Security)

Früher war der “Perimeter” (die Grenze) des Unternehmens das Bürogebäude. Heute ist jedes Smartphone, jeder Laptop und jedes Tablet eines Mitarbeiters ein potenzieller Eintrittspunkt für Angreifer. Dies ist der Bereich der Endpunktsicherheit.

Schutz für mobile Arbeitswelten

Mit dem Aufstieg von Homeoffice und “Bring Your Own Device” (BYOD) ist die Kontrolle über Endgeräte schwieriger geworden. Endpunktsicherheit nutzt Lösungen wie Endpoint Detection and Response (EDR), um Bedrohungen direkt auf dem Gerät zu erkennen und zu isolieren, bevor sie sich im Netzwerk ausbreiten können.

Die Rolle von Antivirensoftware

Klassische Antivirenprogramme reichen heute nicht mehr aus. Moderne Lösungen nutzen künstliche Intelligenz, um das Verhalten von Programmen zu analysieren. Wenn ein Word-Dokument plötzlich versucht, eine PowerShell-Konsole zu öffnen, wird dies als verdächtig eingestuft und blockiert.

5. Internet der Dinge (IoT) Sicherheit

Das Internet der Dinge umfasst alles von vernetzten Thermostaten bis hin zu industriellen Fertigungsrobotern. Viele dieser Geräte wurden unter dem Aspekt der Bequemlichkeit entwickelt, wobei die Sicherheit oft vernachlässigt wurde.

Das Risiko ungeschützter Geräte

IoT-Geräte verfügen oft über geringe Rechenleistung und können keine komplexe Sicherheitssoftware ausführen. Hacker nutzen sie häufig als “Sprungbrett”, um tiefer in ein Netzwerk einzudringen oder sie in Botnetze für DDoS-Angriffe zu integrieren.

Sicherheitsstrategien für IoT

- Segmentierung: IoT-Geräte sollten in einem eigenen Subnetz isoliert werden, damit sie keinen Zugriff auf sensible Unternehmensdaten haben.

- Regelmäßige Firmware-Updates: Viele Nutzer vergessen, dass auch ihre Kaffeemaschine oder Kamera Updates benötigt.

6. Datensicherheit (Data Security) und Speichersicherheit

Im Kern jeder Cybersicherheitsstrategie steht der Schutz der Daten selbst. Egal wo sie sich befinden, sie müssen vor unbefugtem Zugriff und Manipulation geschützt werden.

Verschlüsselung als Standard

Daten sollten sowohl “at rest” (auf der Festplatte gespeichert) als auch “in transit” (während der Übertragung) verschlüsselt sein. Selbst wenn ein Angreifer die Daten stiehlt, kann er ohne den entsprechenden Schlüssel nichts mit ihnen anfangen.

Identitäts- und Zugriffsmanagement (IAM)

Wer darf auf welche Daten zugreifen? Das Prinzip der geringsten Privilegien (Least Privilege) besagt, dass jeder Nutzer nur die Rechte erhalten sollte, die er für seine tägliche Arbeit unbedingt benötigt. Dies minimiert den Schaden, falls ein Account kompromittiert wird.

7. Menschliche Faktoren und Sicherheitsschulungen

Die fortschrittlichste Technologie ist nutzlos, wenn ein Mitarbeiter auf einen Phishing-Link klickt. Der Mensch wird oft als das “schwächste Glied” in der Kette bezeichnet, aber er kann durch Training zur stärksten Verteidigungslinie werden.

Die Gefahr von Social Engineering

Angreifer nutzen psychologische Tricks, um Vertrauen zu erschleichen. Sie geben sich als IT-Support oder sogar als der CEO aus (CEO Fraud), um Mitarbeiter zur Herausgabe von Passwörtern oder zur Überweisung von Geldern zu bewegen.

Aufbau einer Sicherheitskultur

Unternehmen müssen regelmäßig Schulungen durchführen, um das Bewusstsein zu schärfen. Wenn Mitarbeiter wissen, wie sie eine verdächtige E-Mail erkennen, sinkt das Risiko eines erfolgreichen Angriffs drastisch.

Die Vorteile einer ganzheitlichen Cybersicherheit

Ein integrierter Ansatz bietet zahlreiche Vorteile:

- Schutz der Reputation: Ein Datenleck kann das Vertrauen der Kunden nachhaltig zerstören.

- Einhaltung von Vorschriften: Gesetze wie die DSGVO fordern strenge Sicherheitsmaßnahmen.

- Kontinuität des Geschäftsbetriebs: Schnelle Abwehr von Angriffen verhindert kostspielige Ausfallzeiten.

Die größten Herausforderungen in der heutigen Landschaft

Trotz aller Bemühungen stehen wir vor großen Hürden:

- Fachkräftemangel: Es gibt weltweit zu wenige Experten für Cybersicherheit.

- KI-gestützte Angriffe: Hacker nutzen nun selbst KI, um noch überzeugendere Phishing-Mails zu schreiben.

- Komplexität: Je mehr Tools ein Unternehmen einsetzt, desto schwieriger wird die Verwaltung.

FAQ: Häufig gestellte Fragen zur Cybersicherheit

1. Was ist die wichtigste Art der Cybersicherheit?

Es gibt nicht die “eine” wichtigste Art. Cybersicherheit funktioniert nach dem Prinzip der Verteidigung in der Tiefe (Defense in Depth). Wenn eine Schicht versagt, sollte die nächste den Angriff stoppen.

2. Warum ist Endpunktsicherheit heute so wichtig?

Da Mitarbeiter von überall aus arbeiten, ist der klassische Schutzwall des Büros verschwunden. Jedes Gerät, das sich mit dem Internet verbindet, muss individuell geschützt werden.

3. Was ist der Unterschied zwischen IT-Sicherheit und Cybersicherheit?

IT-Sicherheit ist der Oberbegriff für den Schutz von Informationen und Systemen (auch analog). Cybersicherheit konzentriert sich speziell auf den Schutz vor Angriffen aus dem digitalen Raum.

4. Wie erkenne ich eine Phishing-E-Mail?

Achten Sie auf ungewöhnliche Absenderadressen, Rechtschreibfehler, dringende Handlungsaufforderungen und Links, die beim Drüberfahren mit der Maus auf seltsame Webseiten verweisen.

5. Ist die Cloud wirklich sicher?

Ja, oft sind Cloud-Anbieter sogar sicherer als kleine eigene Serverräume, da sie Milliarden in Sicherheit investieren. Die größte Gefahr sind jedoch Fehlkonfigurationen durch den Nutzer.

6. Was bedeutet “Zero Trust”?

Zero Trust ist ein Sicherheitskonzept, das davon ausgeht, dass niemandem innerhalb oder außerhalb des Netzwerks standardmäßig vertraut wird. Jede Identität muss kontinuierlich verifiziert werden.

7. Reicht ein kostenloses Antivirenprogramm aus?

Für den privaten Gebrauch bietet es einen Basisschutz. Unternehmen benötigen jedoch zentral verwaltete Lösungen (EDR), die über einfache Signaturerkennung hinausgehen.

8. Wie oft sollten Sicherheitsupdates durchgeführt werden?

So schnell wie möglich. Viele Hacker nutzen Sicherheitslücken aus, die bereits durch Patches bekannt sind, aber von den Nutzern noch nicht installiert wurden.

Fazit und nächste Schritte

Cybersicherheit ist kein Ziel, sondern eine fortlaufende Reise. Die sieben Arten der Cybersicherheit zeigen uns, wie komplex die digitale Verteidigung ist. Von der Absicherung der physischen Netzwerkkabel bis hin zur Sensibilisierung des menschlichen Bewusstseins muss jedes Rädchen ins andere greifen.

Möchten Sie mehr darüber erfahren, wie Sie eine spezifische Sicherheitsstrategie für Ihr eigenes Unternehmen oder Ihren privaten Gebrauch entwickeln können? Ich kann Ihnen helfen, einen individuellen Sicherheitsplan zu entwerfen oder tiefer in ein bestimmtes Thema wie Cloud-Sicherheit einzutauchen.

Leave a Reply